反向解析实验

1、编辑区域配置文件,除了格式不要写错以外,咱们同学们还需要记住此处定义的数据文件名称,一会要再/var/named目录中建立与其同名对应的文件才算配置妥当,反向解析是将IP地址解析成域名格式,因此定义的zone(区域)应该要把IP地址反写,原先是192.168.10.0,那么反写后就是10.168.192啦,只写IP地址的网络位,将下列参数添加至正向解析参数后面吧:

[root@linuxprobe ~]# vim /etc/named.rfc1912.zones

zone "linuxprobe.com" IN {

type master;

file "linuxprobe.com.zone";

allow-update {none;};

};

zone "10.168.192.in-addr.arpa" IN {

type master;

file "192.168.10.arpa";

};

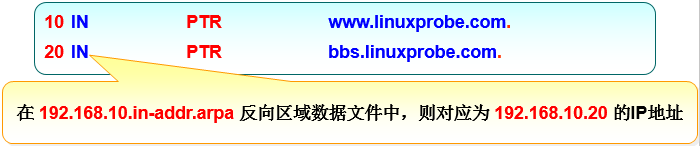

2、编辑域名数据文件,咱们首先在/var/named目录中复制一份反向解析的模板文件(named.loopback),然后将下面参数填写至文件中即可,IP地址仅需要写主机位,如图13-5所示:

3、检验解析结果,刚刚正向解析实验中已经将系统网卡中DNS地址参数修改成了本机IP地址,因此此时可以直接使用nslookup命令来检验解析结果,仅需输入IP地址即可查询到对应的域名信息:

[root@linuxprobe ~]# nslookup

> 192.168.10.10

Server: 127.0.0.1

Address: 127.0.0.1#53

10.10.168.192.in-addr.arpa name = ns.linuxprobe.com.

10.10.168.192.in-addr.arpa name = www.linuxprobe.com.

10.10.168.192.in-addr.arpa name = mail.linuxprobe.com.

> 192.168.10.20

Server: 127.0.0.1

Address: 127.0.0.1#53

20.10.168.192.in-addr.arpa name = bbs.linuxprobe.com.