Kili下DNS欺骗

1、启动kali,打开终端。使用ettercap -G启动ettercap.

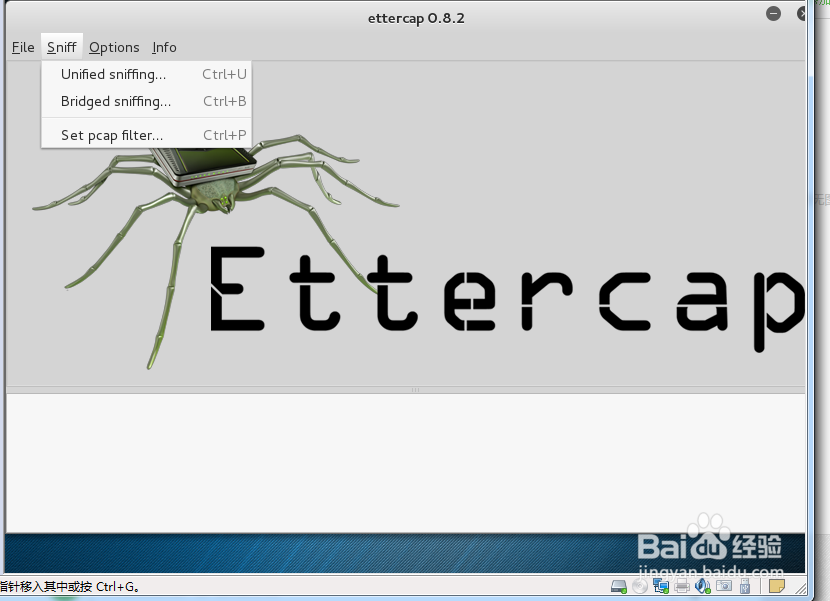

2、点击Sniff中Unified sniffing选择接口。

3、点击hosts,选择扫描主机,然后看列表选中攻击的主机作为目标1,网关作为目标2。

4、点击plugins,选择manage the plugins,双击选中dns_spoof。

5、点击mitm,选中第一项打勾。点击确认开始。(还要打开apache2服务,编辑/etc/ettercap/etter.dns文件。添加要欺骗的网站后缀名及攻击者的IP地址)

声明:本网站引用、摘录或转载内容仅供网站访问者交流或参考,不代表本站立场,如存在版权或非法内容,请联系站长删除,联系邮箱:site.kefu@qq.com。

阅读量:192

阅读量:106

阅读量:109

阅读量:59

阅读量:21