pikachu漏洞平台token防爆破

1、首先设置burp suite 代理,打开burp suite默认代理127.0.0.1:8080。

2、打开firefox浏览器proxy 插件新建场景BP设置代理ip为127.0.0.1:8080,打开代理。

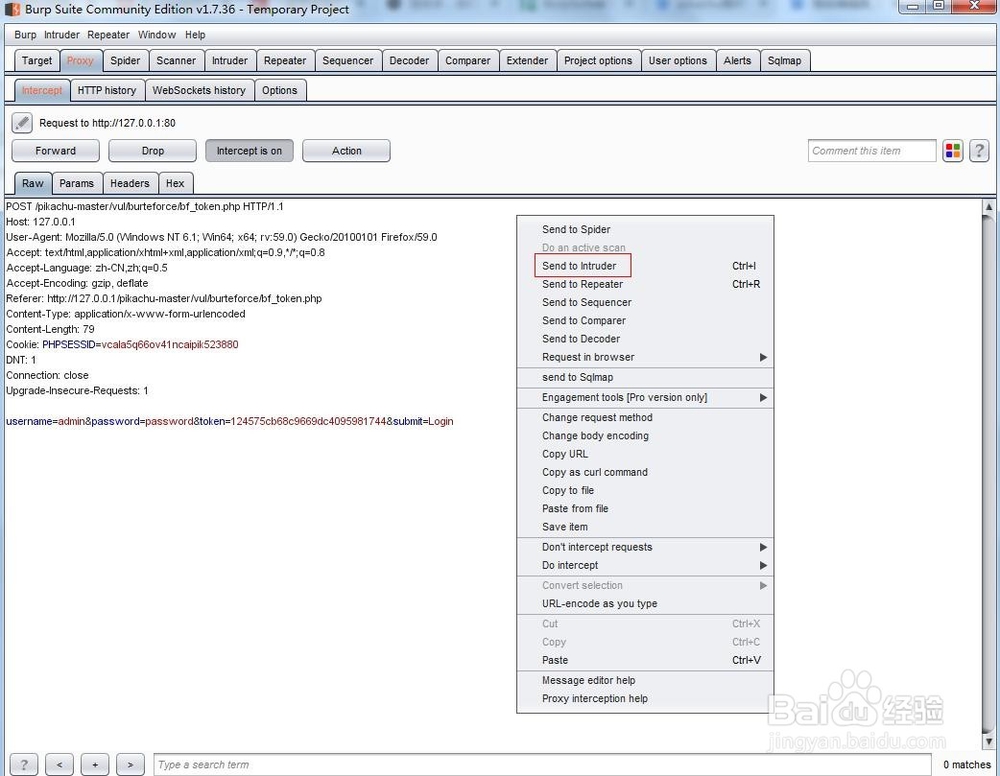

3、打开pikachu网站选择token防爆破随便输入用户名密码点击登录,在burp suite抓取请求包如下。

4、点击右键发送至intruder。

5、点击intruder模块中positions选择攻击类型为Pitchfork,设置password与token为变量。

6、选择options,Grep-Extract 打勾点击add。

7、点击refetch response 找到响应包中的token的值选择点击确定。然后在

Redirections中选择always。

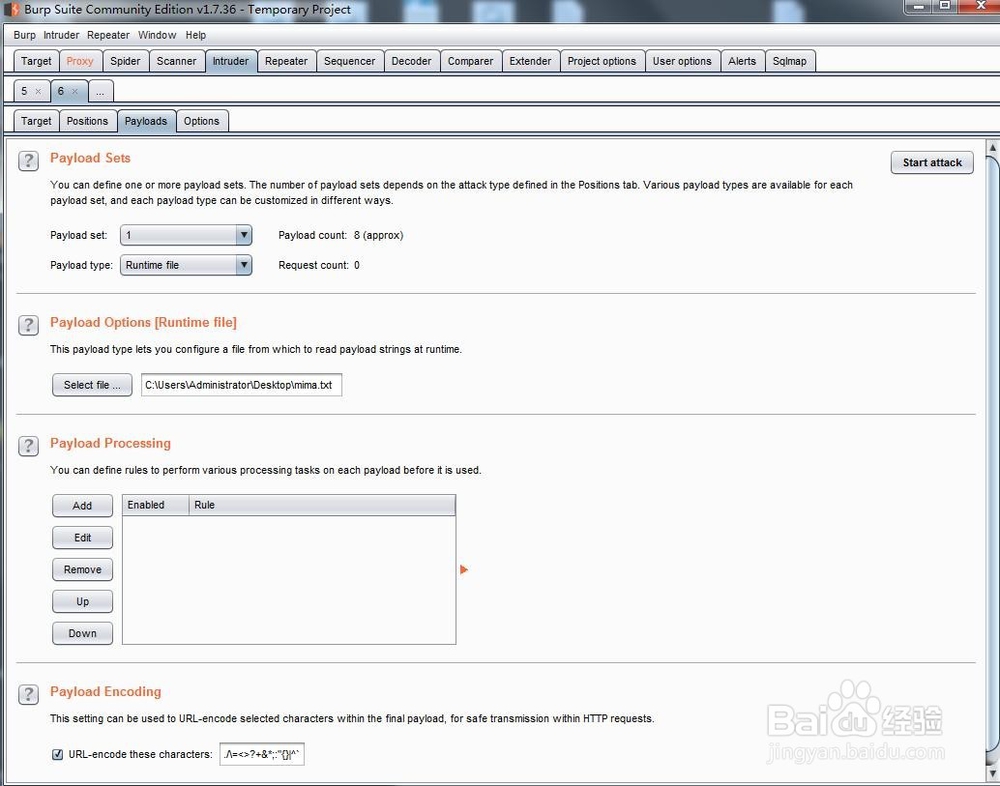

8、点击payls set 1 type类型选择runtime file加载密码字典,set 2 type选择

recursive grep 复制刚才的token值粘贴至first request:。

9、点击start attack进行破解。

10、点击length进行筛选,查看到payload1为123456响应包中恢复login success。

声明:本网站引用、摘录或转载内容仅供网站访问者交流或参考,不代表本站立场,如存在版权或非法内容,请联系站长删除,联系邮箱:site.kefu@qq.com。

阅读量:167

阅读量:26

阅读量:128

阅读量:22

阅读量:196